지난 23일 정보 보안업체 시만텍은 보고서를 통해 "은닉 기능 악성코드로 발견된 '레진'은 미국과 이스라엘이 이란 핵 시설 공격용으로 사용해 유명해진 악성코드인 '스턱스넷'과 비교될 정도로 정교하다"라고 밝혔다.

발견된 은닉 기능 악성코드는 지난 2008년부터 각국 정부와 기업, 기관 등을 감시하는 용도로 악용됐으나 최근에야 공개됐다.

은닉 기능 악성코드 '레진(regin)'은 탐지를 피하기 위해 여러 가지 은닉 기능을 갖추고 있다. 사후 분석을 방지하게 위한 안티포렌식 기능과 일반적으로 사용되지 않는 RC5라는 암호화 방식을 쓰며, 암호화된 가상 파일 시스템(EVFS) 등을 사용한다.

레진은 총 5단계로 공격을 준비하는데 전체 과정이 암호화, 복호화를 거쳐 실제 악성 행위를 수행하기까지 여러 단계가 복합적으로 만들어졌다. 각각의 단계가 아주 적은 악성코드 정보만 가지고 있어 전체 구조를 파악하기에는 무리가 있다.

레진은 공격 대상 시스템에 최적화된 방식으로 비밀번호, 데이터를 훔치는 것은 물론 마우스 포인트와 클릭을 모니터링, 스크린 캡처를 통해 정보를 수집한다.

주요 공격 대상은 인터넷 서비스 사업자, 이동통신사들로 해당 회사들이 인프라를 통해 통화를 포함한 커뮤니케이션 경로를 모니터링한다. 이 밖에도 항공사, 발전소, 병원, 연구소 등도 공격 대상이 됐다.

은닉 기능 악성코드 발견을 접한 누리꾼들은 "은닉 기능 악성코드 발견, 이걸 만든 사람은 얼마나 똑똑할까" "은닉 기능 악성코드 발견, 내 컴퓨터에는 없겠지?" "은닉 기능 악성코드 발견, 무섭다" 등의 반응을 보였다.

뉴스타운

뉴스타운TV 구독 및 시청료 후원하기

뉴스타운TV

![[기획/특집] 도자에서 관광으로…여주, 도시 브랜드를 빚다](/news/thumbnail/202605/702354_655562_5932_v150.jpg)

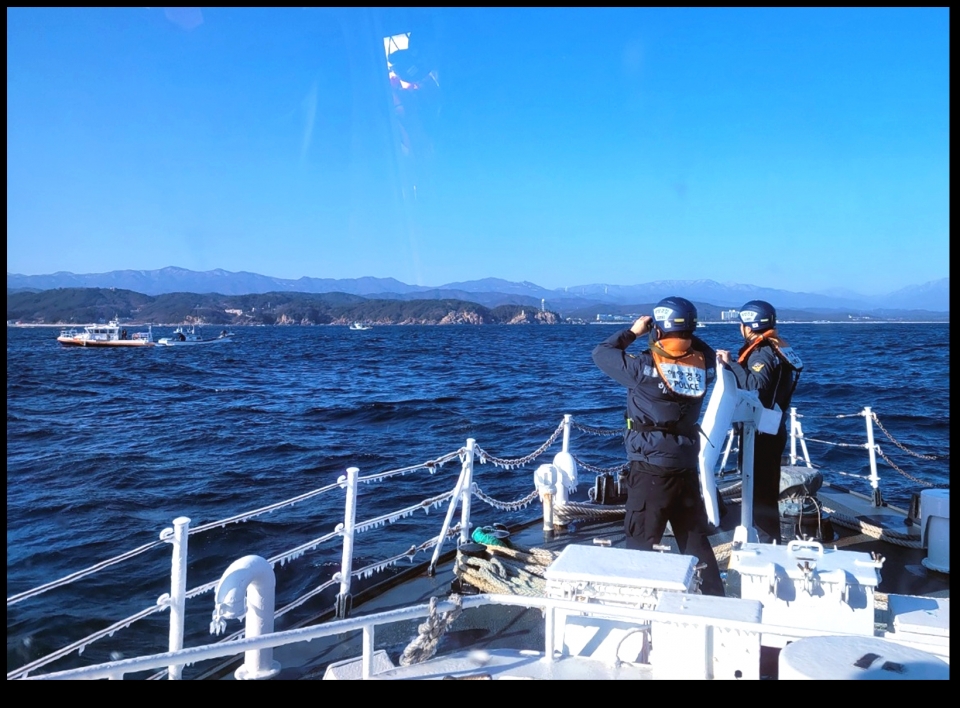

![[단독] 북한산 인수봉, 구조 헬기 긴급 출동 장면 포착!](/news/photo/202511/669971_628773_447.jpg)